Vous réfléchissez à connecter une API REST à votre site ou à votre application métier ? C’est le moment de sortir le grand jeu : productivité, expérience client, automatisation des tâches récurrentes…

Mais soyons francs : derrière l’élégance d’une intégration sans couture, un défi majeur se dresse — la sécurité. Authentification, droits d’accès, performances : tout doit être maîtrisé. Pas question de laisser la porte ouverte aux attaques ou aux bugs. Embarquez pour un tour d’horizon pragmatique, complet et orienté résultats sur les enjeux, les méthodes et les bonnes pratiques de l’intégration d’API REST, côté sécurité et efficacité.

API REST, pilier de la connexion digitale moderne

Difficile d’imaginer aujourd’hui une entreprise – PME locale ou licorne du numérique – qui ne bâtit pas sa croissance sur les API. D’ailleurs, en 2024, plus de 74 % des entreprises adoptent une approche API-first (source : Postman 2024). Une API (Application Programming Interface), c’est tout simplement le traducteur universel qui fait dialoguer vos outils : ERP, CRM, plateforme e-commerce, applications mobiles ou IA générative.

Pourquoi cet engouement ? Productivité boostée, données en temps réel, automatisation… et un effet levier fabuleux sur la compétitivité. À tel point que 84 % des entreprises affirment utiliser les API pour accélérer l’innovation – et qu’intégrer des APIs augmente de 24 % la probabilité d’être rentables (APIToolkit, 2023).

Mais pas de naïveté. Ce passeport pour la modernité a aussi son revers : la cybersécurité.

Connecter une API REST à son site : pourquoi la sécurité n’est pas négociable

Fuites de données, piratages, ralentissements… On parle de la réalité : en 2025, 30 % des incidents de sécurité autour des APIs sont liés à de mauvais réglages d’authentification ou de contrôle d’accès (Postman Survey, 2025). La plupart du temps, rien de spectaculaire. Un accès qui n’est pas censé exister ; une donnée exposée par un endpoint mal verrouillé. Un oubli dans la documentation… Et c’est la tuile.

Intégrer une API, c’est – littéralement – ouvrir une porte sur votre système d’information. Alors cette porte, mieux vaut qu’elle ferme bien à clé (et qu’on sache qui a la clé… et pourquoi).

Quels sont les risques concrets ?

- Problèmes d’authentification et de contrôle d’accès : 30 % des failles constatées. Un mauvais paramétrage, un accès laissé par défaut : la vulnérabilité numéro 1.

- Fuites de données sensibles : 17 % des incidents. Votre base clients, vos stocks ou vos transactions qui se retrouvent dans la nature ? L’angoisse absolue.

- Erreurs de logique métier et attaques par injection : Manipulations non prévues, recoupements imprévus – 16 % et 5 % des incidents respectivement.

- Manque de visibilité ou de supervision : 12 % des problèmes concernent le monitoring ou la journalisation. Vous ne pouvez pas surveiller ce que vous ne voyez pas.

Maîtriser l’authentification des API REST : comment choisir et bien implémenter ?

C’est le nerf de la guerre : garantir que seules les bonnes personnes ou applis entrent par la bonne porte, et qu’elles ne prennent que ce qu’elles sont venues chercher – ni plus, ni moins.

Panorama des méthodes d’authentification

- HTTP Basic Auth : Simple (trop simple). Envoi username/password à chaque requête. Facile à implémenter, adapté à des tests ou des usages internes, mais déconseillé en production hors HTTPS. Très peu flexible sur la gestion des droits.

- API Keys : Un jeton pour chaque client. Pratique, mais gestion des droits limitée et, si les clés fuitent, c’est la porte ouverte.

- OAuth 2.0 et JWT : Le must. Jetons d’accès, gestion fine des privilèges, révocation possible à tout moment… Un standard moderne, taillé pour la sécurité et la flexibilité – la référence pour la majorité des intégrations exposant des données sensibles ou critiques (Integrate.io, 2024). OAuth permet aussi d’accorder ou révoquer certains droits granulaire par utilisateur ou application.

Ce qu’on recommande chez Mirax...

Toujours forcer l’utilisation de HTTPS. Privilégier OAuth ou JWT dès qu’on sort du scope purement interne. Faire tourner un audit régulier des droits et des accès (oui, même si c’est contraignant). Pour des besoins métiers spécifiques : moduler la granularité d’accès, historiser chaque action, et prévoir un processus de gestion/revocation des jetons.

En pratique, la meilleure API, c’est celle dont on comprend vite ce qu’elle attend côté sécurité. Un contrôle d’accès lisible, documenté, prévisible. Et un système qui vous alerte si une action suspecte ou inhabituelle se produit !

10 bonnes pratiques pour une API REST vraiment robuste

- 1. Imposer HTTPS sur toutes les routes : On ne marchande pas la sécurité du transport ! Chaque donnée qui circule doit être chiffrée, point barre.

- 2. Authentifier chaque requête : Pas d’accès anonyme, sauf endpoints publics strictement nécessaires.

- 3. Structurer vos endpoints : Des URI clairs, explicites, auto-descriptifs — ça simplifie la gestion… et réduit la surface d’attaque (Software Family, 2024).

- 4. Limiter les accès (Throttling & Rate limiting): Encadrez le nombre d’appels par minute/heure/jour, pour éviter l’abus et les attaques par DoS.

- 5. Cacher intelligemment : Utilisez ETag, Cache-Control… allégez vos serveurs et contentez vos utilisateurs.

- 6. Monitorer et logger : Tracez chaque action. Un endpoint attaqué ? Un pic suspect ? Un log détaillé, et une alerte sont vos meilleurs alliés.

- 7. Versionner votre API : Toujours. Pour que chaque évolution soit transparente et ne casse pas les intégrations déjà en place.

- 8. Maitriser la validation des entrées : Ne jamais faire confiance aux inputs du client : contrôle de type, longueur, format… Un bug ou une attaque partent souvent d’un champ mal contrôlé.

- 9. Fournir des messages d’erreur précis, sans livrer d’infos sensibles : Un 401 ou 403, ok ; mais pas question de balancer la stack du serveur dans la réponse JSON.

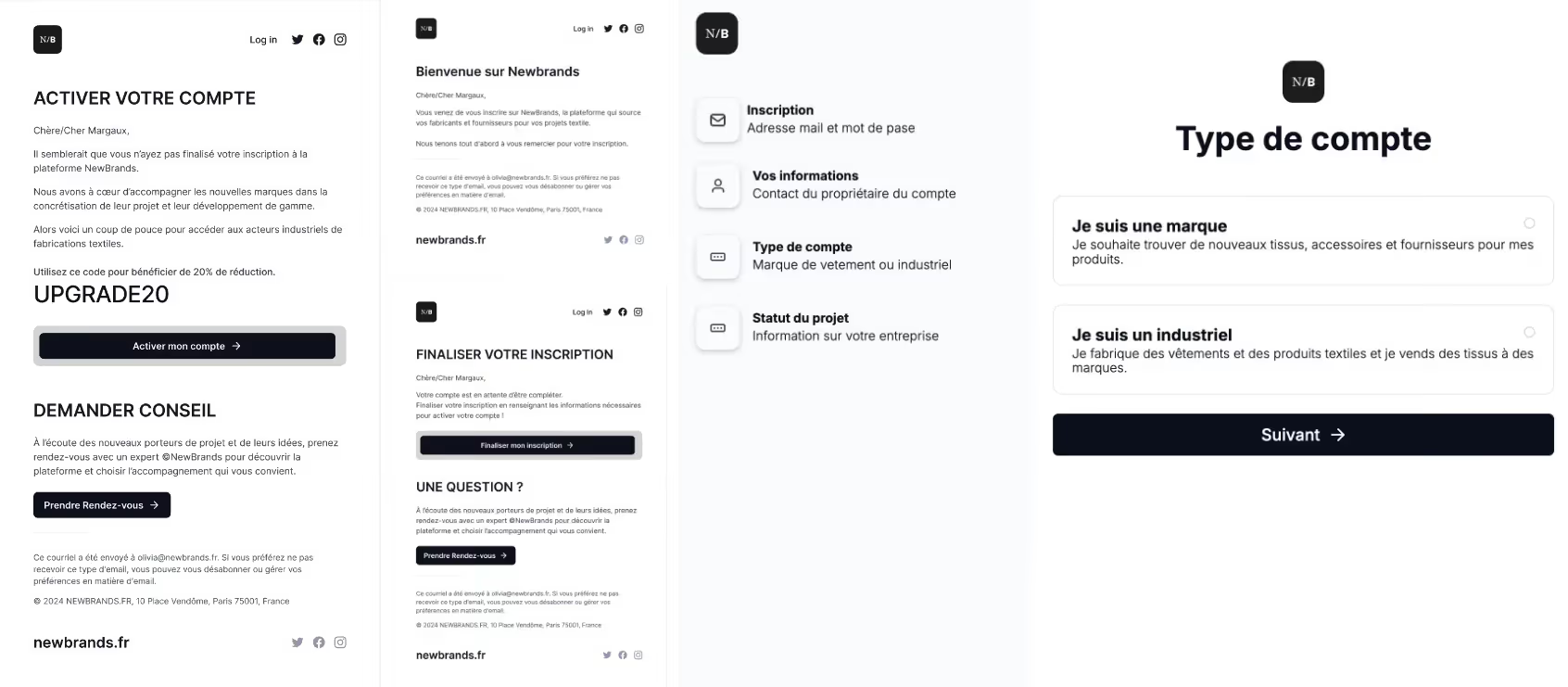

- 10. Documenter, renseigner, expliciter : Une API bien documentée, c’est une API utilisée (et comprise). Utilisez des outils comme Swagger/OpenAPI. Prévoyez un tableau clair des permissions, et… tenez la doc à jour !

Besoin de vous projeter ? Quelques cas d’usages concrets

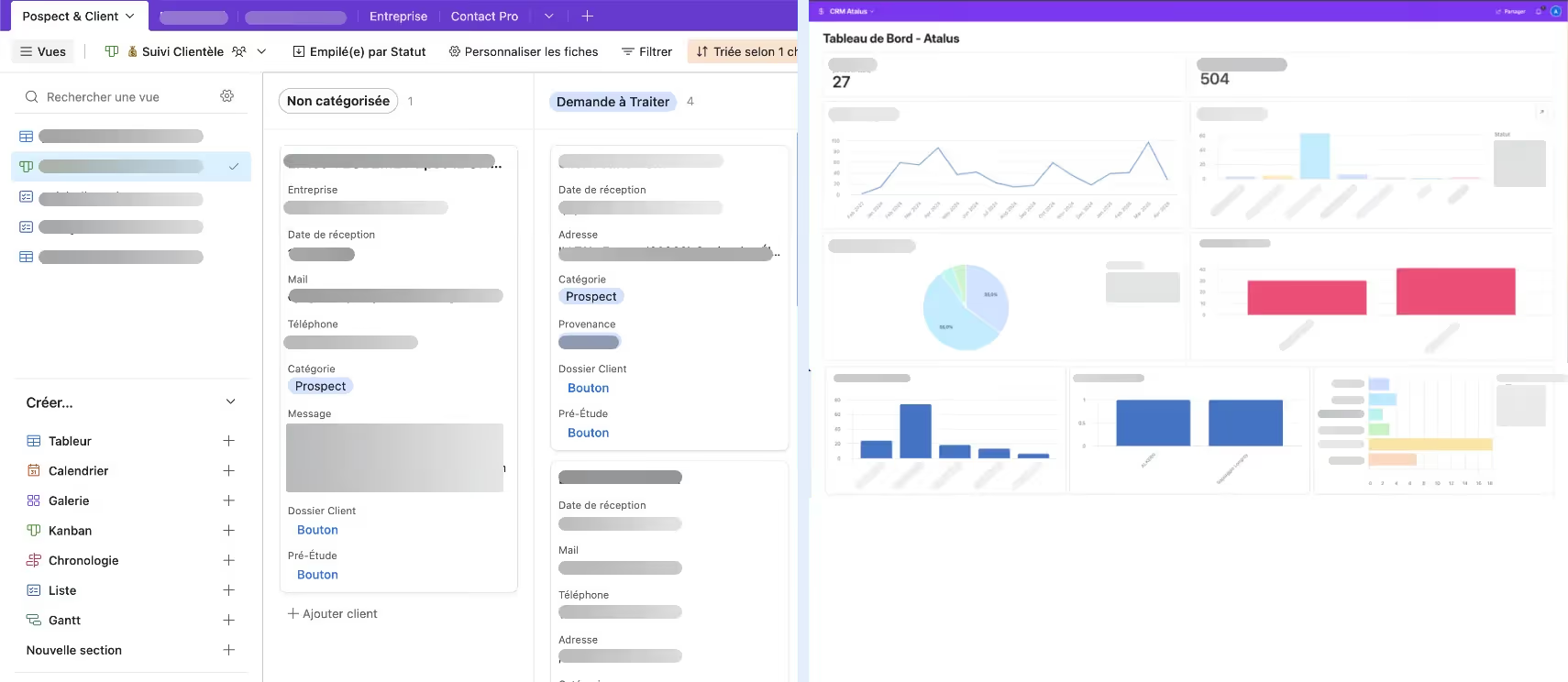

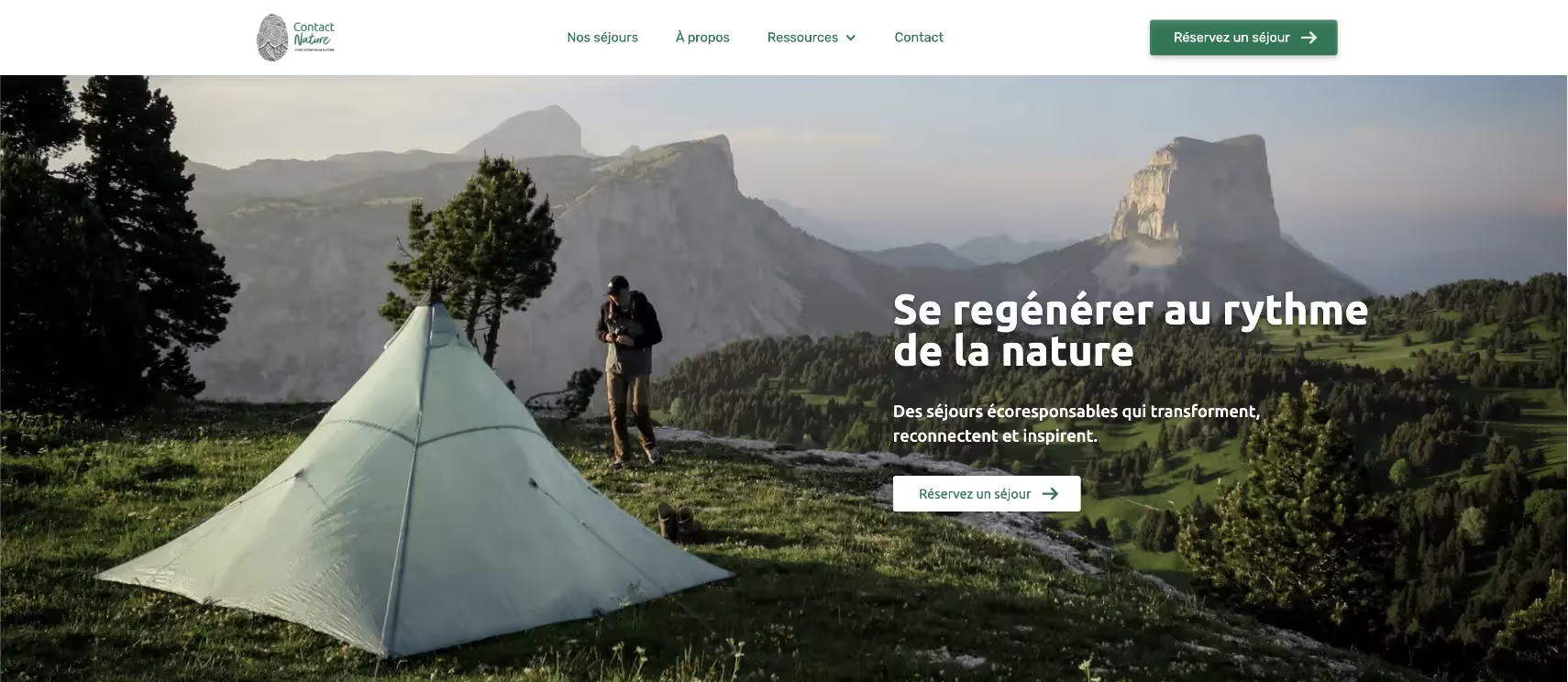

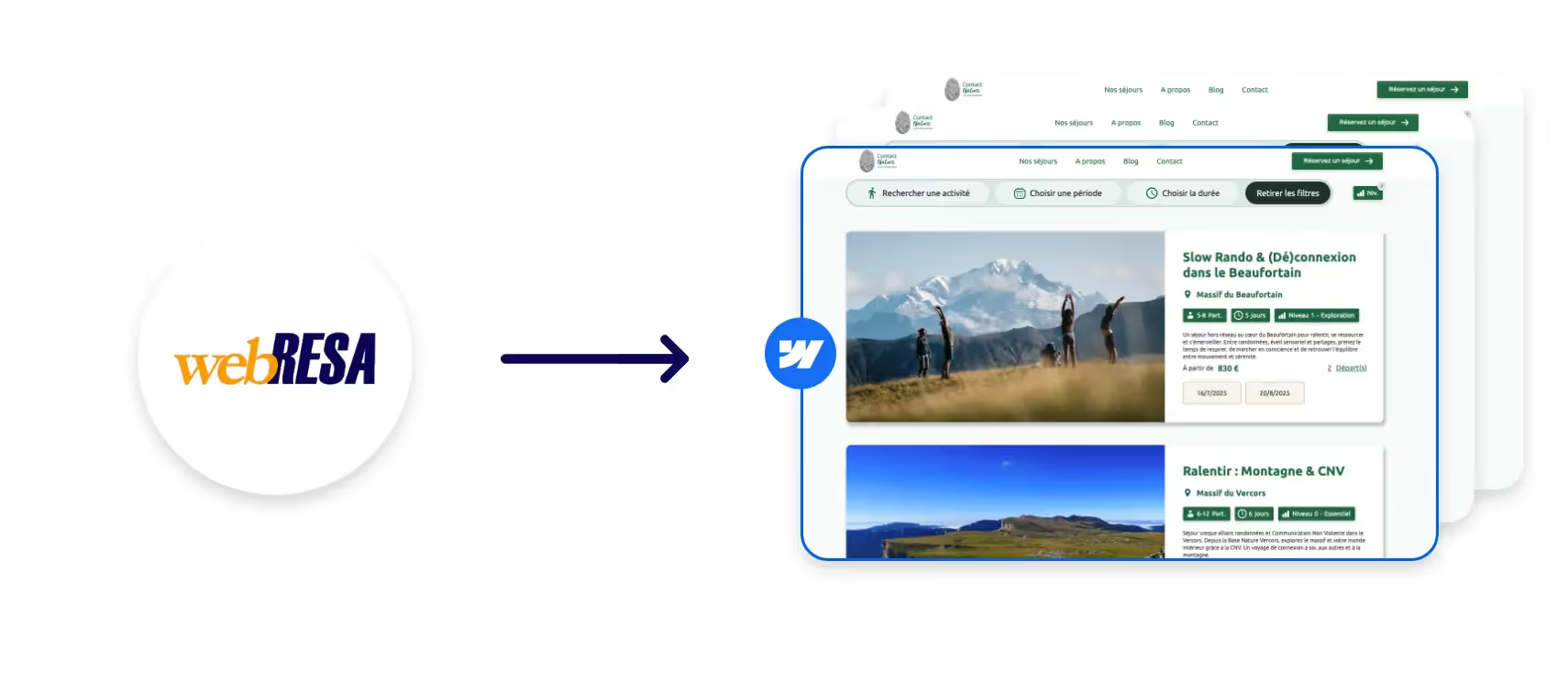

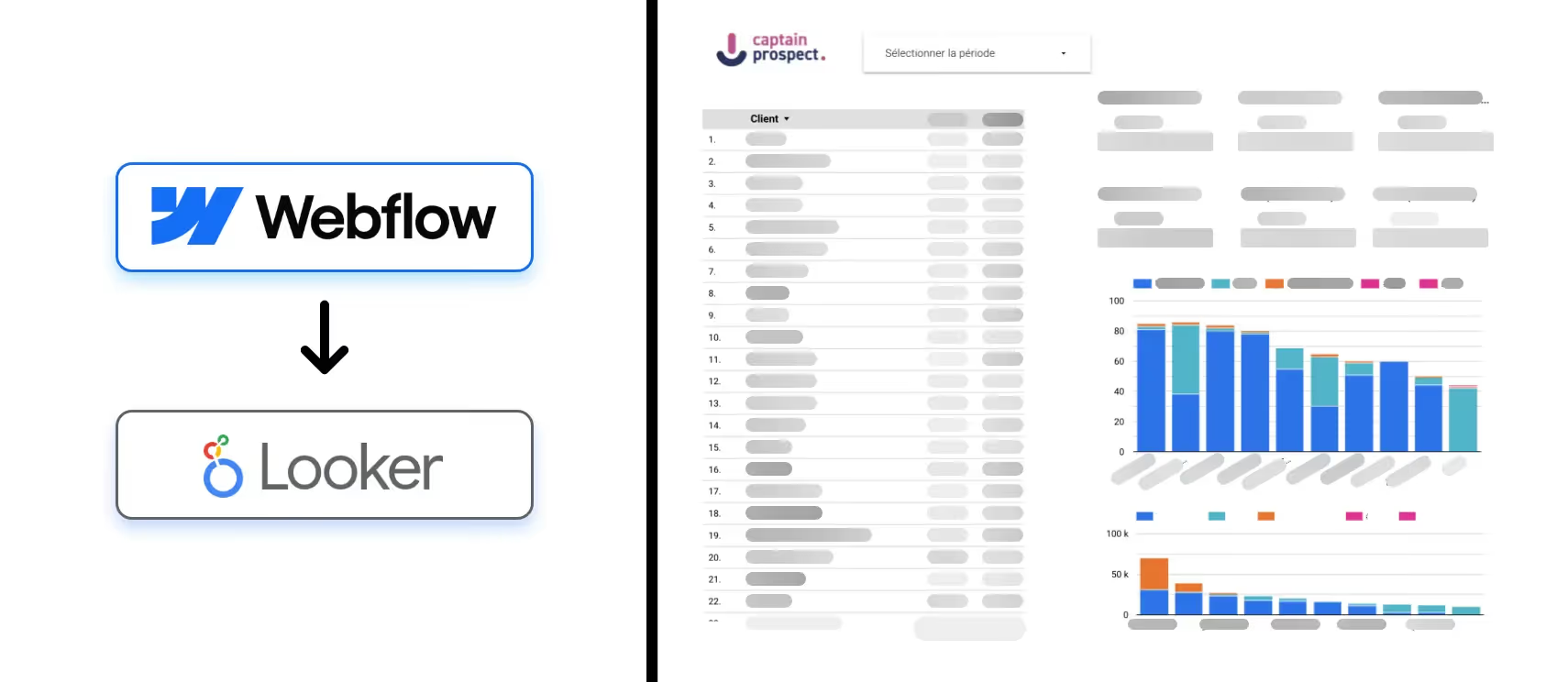

- Connexion entre WebResa et un site de réservation Webflow : synchronisation en temps réel, gestion fine des droits côté agences et clients, 0 friction sur la donnée sensible.

- Création de configurateur e-commerce + lien de paiement sécurisé Stripe : choix décisif d’un endpoint HTTPS et d’un système d’authentification robuste pour garantir sécurité et performance.

Optimiser la performance sans sacrifier la sécurité : le vrai équilibre API

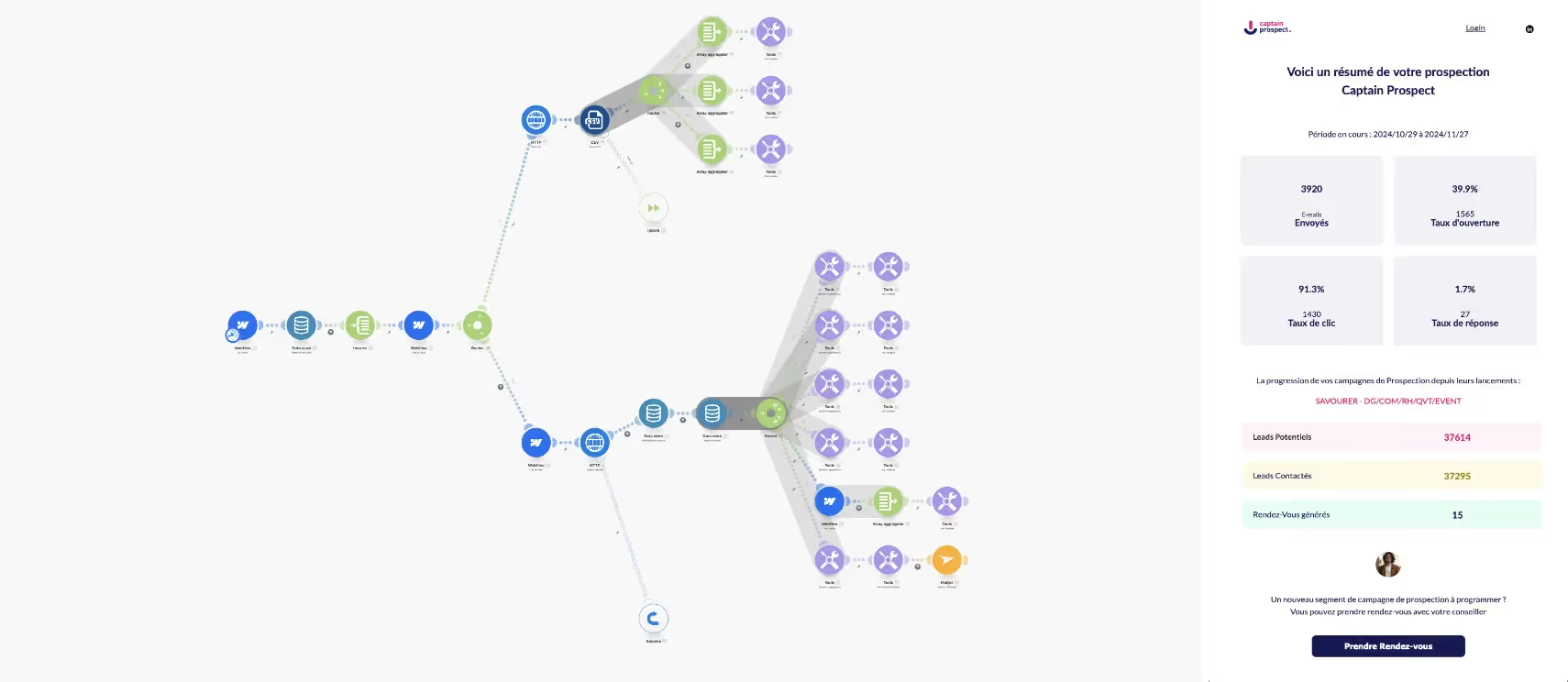

Automatiser l’échange de données, c’est bien. Mais quand chaque milliseconde compte, personne n’a envie d’ajouter des couches de sécurité qui ralentissent tout. Il existe des solutions — load balancer, mise en cache intelligente, infrastructure serverless (type Make.com, n8n, Xano ou Zapier). Chez Mirax, nous choisissons l’archi la plus adaptée à vos besoins métiers, pas celle qui fait le plus de bruit dans la presse tech.

À retenir : les APIs, quand elles sont bien pilotées, permettent de réduire les coûts de 15 % tout en améliorant la satisfaction client (jusqu’à +20 % !). Et si on pouvait, on brancherait tout en API — c’est dire.

Encadrer le projet, former les équipes, garantir la conformité

On pourrait croire qu’une intégration API REST, c’est une histoire de devs pointus. Erreur. Les meilleurs résultats arrivent quand l’organisation toute entière s’implique. Ça passe par l’audit de vos process, la formation des équipes à la sécurité, et une gouvernance claire sur les endpoints exposés, la gestion des droits, la surveillance.

Le RGPD et la législation en matière de protection des données ne se contentent pas de bonnes intentions. Il s’agit de contractualiser les responsabilités, de tracer les accès, de garantir la souveraineté des données – cloud ou self-hosted, votre stratégie doit être alignée sur vos obligations métiers (lire notre comparaison cloud vs self-hosted ici).

Quelques outils phares pour aller plus loin

- Swagger (OpenAPI) pour documenter vos endpoints et générer des docs interactives.

- Postman pour tester et scénariser vos échanges API simplement.

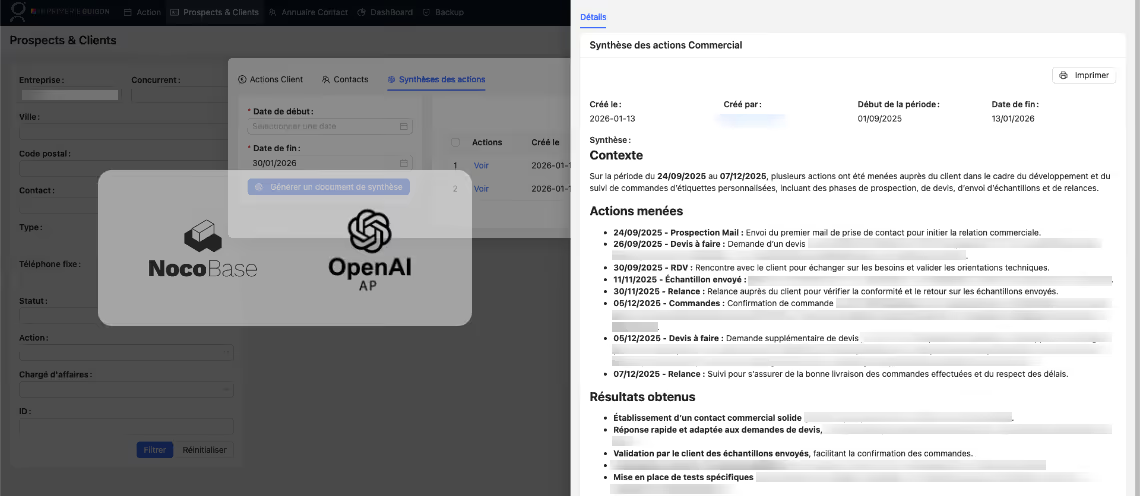

- AppMaster ou Make.com pour accélérer la création d’API et l’automatisation sans code (NoCode/LowCode), tout en gardant la main sur la sécurité et la conformité.

- Plateformes de gestion type Red Hat 3scale pour les APIs à fort trafic ou critiques, avec SSO, rate limiting, logging et analytics intégrés.

Vous voulez un accompagnement sur le choix, la configuration et la sécurisation de vos APIs ? Notre équipe conseille et implémente les solutions les plus performantes et fiables, adaptées à votre secteur et à votre stratégie. Parcourez nos réalisations ou contactez-nous pour booster votre efficacité opérationnelle.

Conclusion : intégrer une API REST oui — mais jamais sans les bonnes pratiques

L’intégration d’une API REST, ce n’est pas juste du code ou une histoire d’automatisation à la volée. C’est aujourd’hui la fondation même de la dynamique digitale des entreprises françaises (et au-delà !). Productivité, satisfaction client, réduction des coûts, innovation continue : tout passe par une API maîtrisée — et sécurisée ! Chez Mirax, nous avons l’habitude de co-construire des architectures solides, d’acculturer vos équipes, et de sécuriser vos données — pour des intégrations qui font la différence sur le terrain. Besoin d’audit, de conseil ou de mise en œuvre ? Prenez rendez-vous avec un expert et façonnez une stratégie API à la hauteur de vos ambitions.